Alvos

arquivos, URLs, IPs brutos

Aponte para um arquivo suspeito, URL, hostname ou IP bruto e receba um report mais fácil de ler do que um monte de checagens soltas. O objetivo é simples: deixar a primeira decisão mais limpa antes da análise profunda começar.

Alvos

arquivos, URLs, IPs brutos

Stack

C++ · Qt 6 · MASM

Saídas

report, export de IOC, analyst view

Release

instalador + pacote portátil

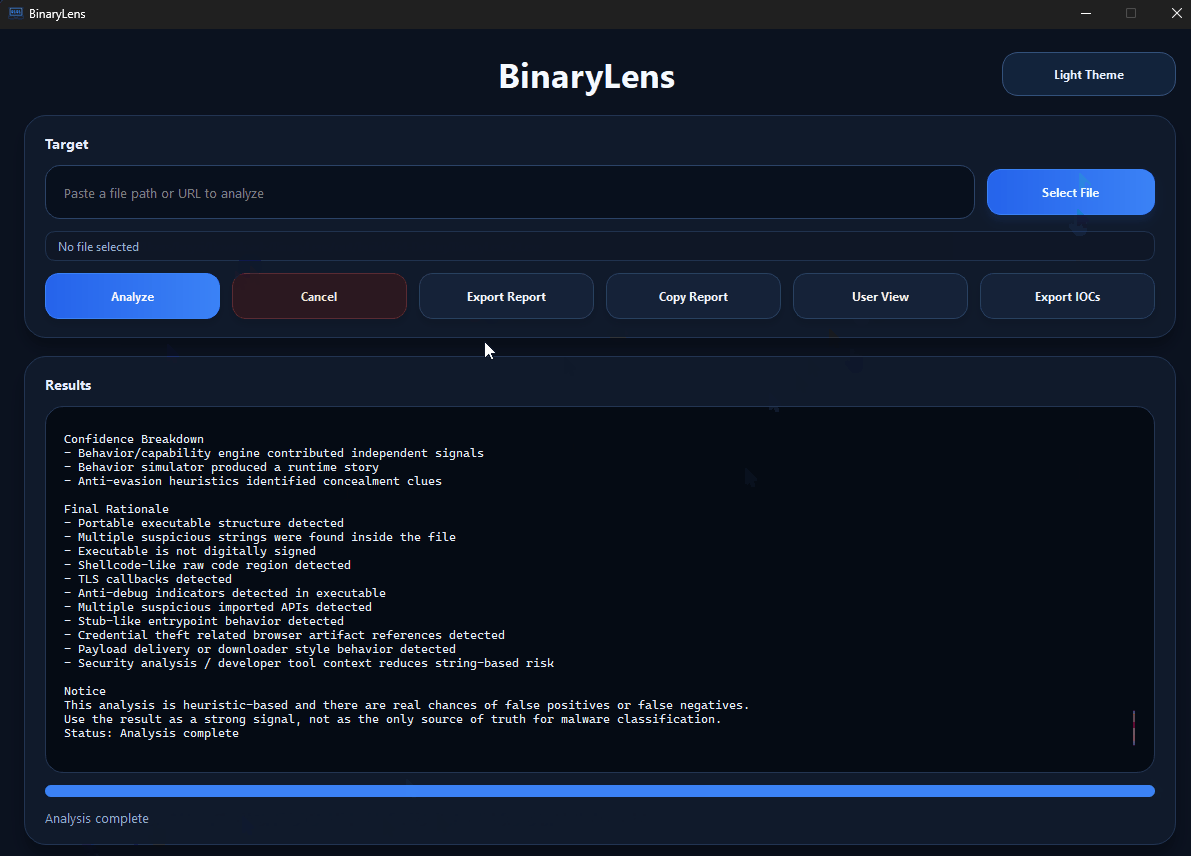

captura desktop

ui atual

dentro da interface

campo de alvo, ações do report e área grande de resultados

por que isso importa

o site mostra o app real, não um render fake de navegador

o que a build pública já cobre

A página fica melhor quando continua perto do repositório real: o que a build desktop inspeciona, o que o report expõe e o que a release já permite testar.

A mesma interface do Windows lida com arquivos suspeitos, URLs normais, hostnames e IPs brutos sem empurrar a primeira triagem para três ferramentas diferentes.

O BinaryLens se apoia em seções, razões e sinais corroborados para o veredito parecer uma nota de triagem, e não um rótulo de caixa-preta.

Achados de baixo nível dentro de contêineres limpos são tratados com mais cuidado, então motivos crus sozinhos não forçam uma leitura exagerada.

Quando o alvo é de rede, o projeto consegue mostrar provedor, organização, ASN, ownership e contexto de infraestrutura úteis para a primeira leitura.

YARA e VirusTotal opcional adicionam contexto externo sem fingir que esses serviços deveriam ser a única fonte de verdade.

Isso não é mockup de navegador. A release pública vem de uma base desktop nativa com Qt, CMake, rotinas em MASM e suporte de empacotamento.

como esse fluxo deve se sentir

O BinaryLens fica mais forte quando ajuda você a sair do alvo e chegar num report sem fazer o resultado parecer mais certo do que realmente é.

Comece com um caminho de arquivo, URL, hostname ou IP bruto na mesma janela do aplicativo.

Hashes, detalhes de PE/import, traços de archive, YARA, hints de payload e contexto de rede entram quando fazem sentido para o alvo.

A parte útil é a explicação por trás do resultado, não só o rótulo do topo.

Use a saída para decidir se o próximo passo é sandbox, reversing, follow-up de IOC ou uma segunda revisão manual.

para quem esse projeto faz sentido

O BinaryLens fica mais interessante quando você se importa com como uma ferramenta nativa de triagem para Windows é montada e como o resultado é explicado.

estudantes de cibersegurança que querem um projeto Windows que pareça real em vez de acadêmico

iniciantes em reverse engineering procurando uma base prática para ler e estender

pessoas aprendendo malware triage e querendo mais contexto antes de uma análise manual mais profunda

devs interessados em como uma ferramenta desktop em Qt pode envolver módulos de análise voltados para segurança

o que ele não está tentando ser

Essa honestidade vale mais do que marketing dramático. BinaryLens é uma ferramenta de primeira triagem, e o site precisa deixar isso claro.

não substitui uma sandbox

não substitui um EDR

não é autoridade final para dizer se algo é malicioso

ainda é um projeto em evolução, com arestas e heurísticas em ajuste

realidade do repositório e da release

O site fica mais forte quando soa como página de projeto real: o que já está empacotado, o que existe no repositório e o que a UI do app já expõe.

O marco público atual é a v1.1.0 com dois tipos de pacote: instalador para o fluxo normal e versão portátil para quem prefere extrair e rodar.

O repositório está montado em torno de Visual Studio, CMake, Qt 6.10.2, MASM e arquivos opcionais de Inno Setup para empacotar o instalador.

Além do veredito principal, a build desktop já traz export de report, export de IOC, cópia para área de transferência e views voltadas para analista.

mapa do site

Baixe a build, consulte as docs, veja a captura desktop ou leia as notas da release. Não precisa forçar mais nada no site.

baixar ou inspecionar

A release pública existe para quem quer rodar a ferramenta rápido. O repositório existe para quem quer olhar o lado de C++, Qt, MASM e empacotamento por trás disso.